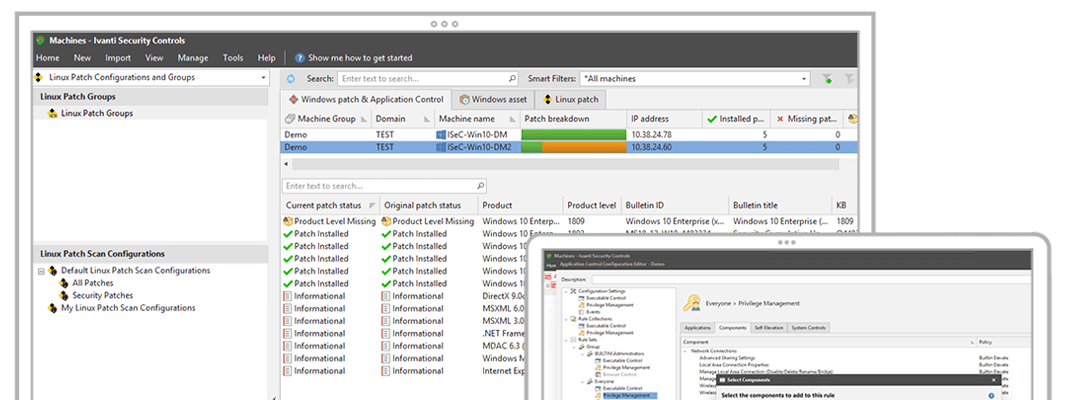

Ivanti Security Controls vereinfacht die Sicherheit durch vereinheitlichte, automatisierte Vorbeugung sowie durch Technologien, die Ihre verletzlichsten Bereiche schützen. Es bietet Ihnen die Sicherheit, die Experten weltweit als die wirksamste Barriere gegen moderne Cyberattacken einschätzen, inklusive Erkennung, Patchen von Betriebssystem und Anwendungen, Berechtigungsmanagement und Allowlisting.

Erkennung von Anfälligkeiten

Scannen Sie physische und virtuelle Systeme auf fehlende Patches.