Verbessern Sie Ihr VPN-Erlebnis mit Ivanti Neurons for Secure Access – einer einheitlichen Plattform, die Ivanti Connect Secure und Ivanti Neurons for Zero Trust Access nahtlos integriert. Nutzen Sie die Leistungsfähigkeit der Cloud-basierten Zentralisierung, um Einblicke in Echtzeit zu gewinnen, die Zugriffsverwaltung zu optimieren und die Sicherheit in Ihrem gesamten Netzwerk zu erhöhen. Übernehmen Sie die Kontrolle und behaupten Sie sich in der grenzenlosen digitalen Landschaft von heute.

Einzelnes Fundament

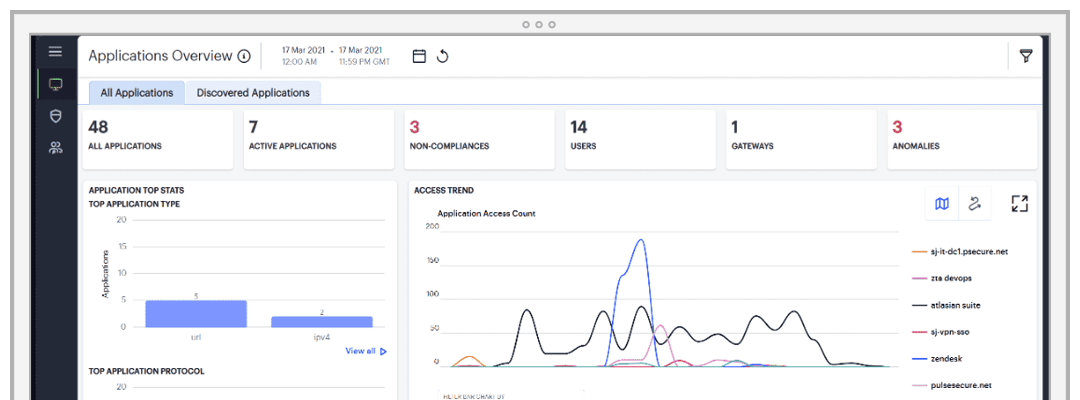

Eine einzige, cloudbasierte Schnittstelle für die Verwaltung von Connect Secure Gateways und/oder Zero Trust Access Gateways in allen Aspekten. Die meisten Anbieter haben separate Clients für VPN, Software-Gateways und Zugang. Ivanti Neurons for Secure Access ermöglicht die Verwaltung bestehender und zukünftiger VPN-Gateways und kann mit VPN-Angeboten von Drittanbietern koexistieren.