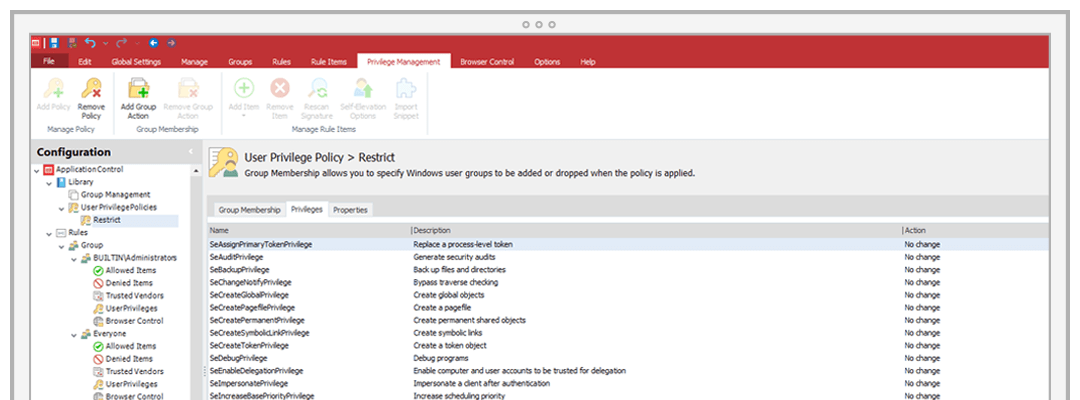

Application Control kombiniert dynamische Listen der erlaubten und verweigerten Zugriffe mit der Verwaltung von Berechtigungen, um die Ausführung von nicht autorisiertem Code zu verhindern, ohne dass die IT-Abteilung umfangreiche Listen manuell verwalten muss und ohne die Benutzer einzuschränken. Automatisierte Anfragen und Genehmigungen über Helpdesk-Systeme entlasten das IT-Personal und bieten den Nutzern ein optimiertes Erlebnis.

Windows

Erhöhen Sie die Endpunktsicherheit und reduzieren Sie den IT-Aufwand und die Kosten.